82 字

1 分钟

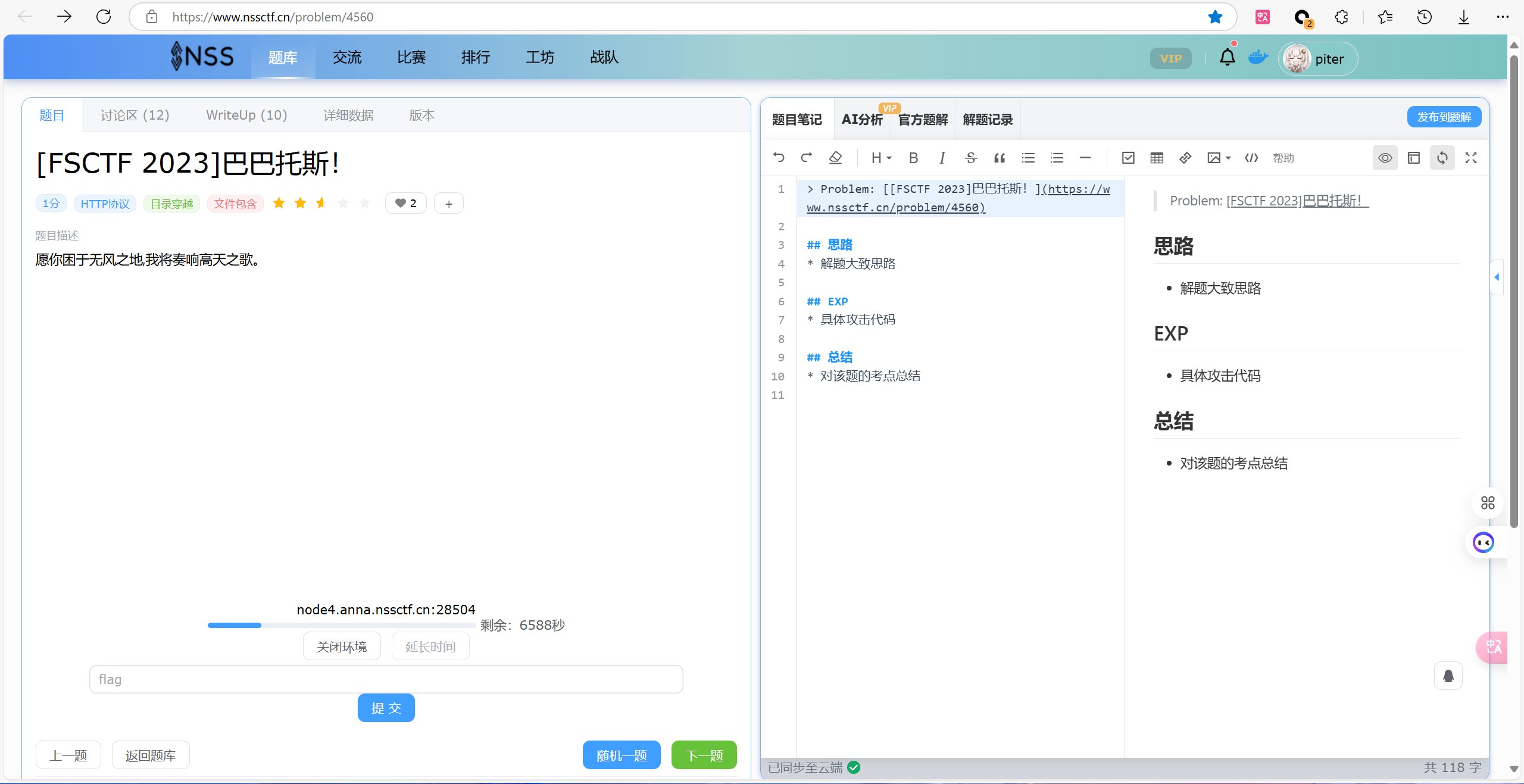

Web 14 [FSCTF 2023]巴巴托斯!

打开题目:

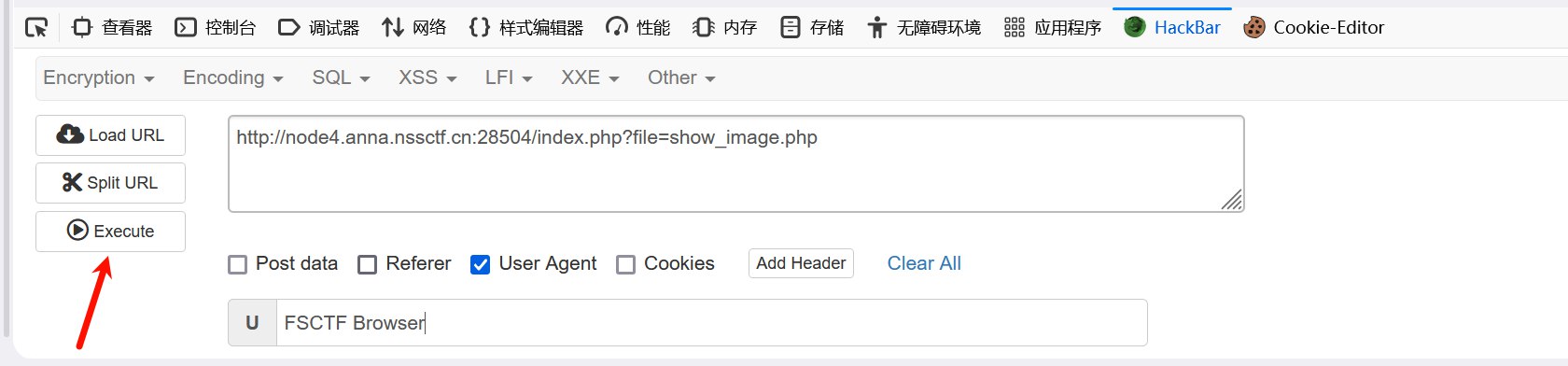

发现需要 FSCTF Browser,用 F12 打开 HackBar 修改 User-Agent:

出现新的提示:

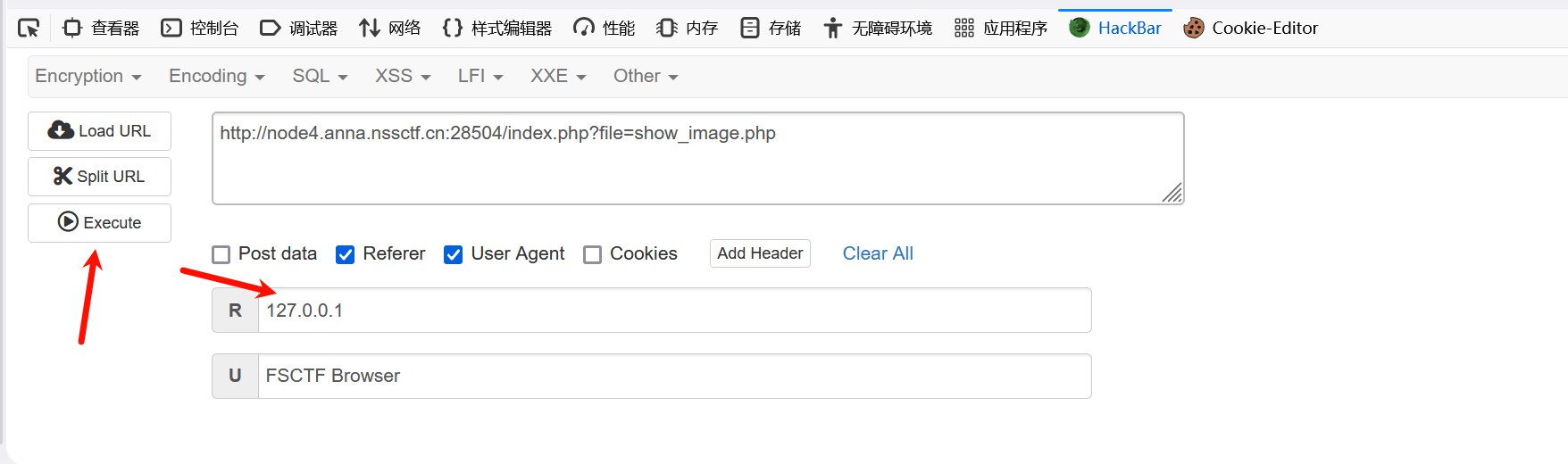

题目问是不是 local,猜测需要本地 IP,构造 X-Forwarded-For: 127.0.0.1:

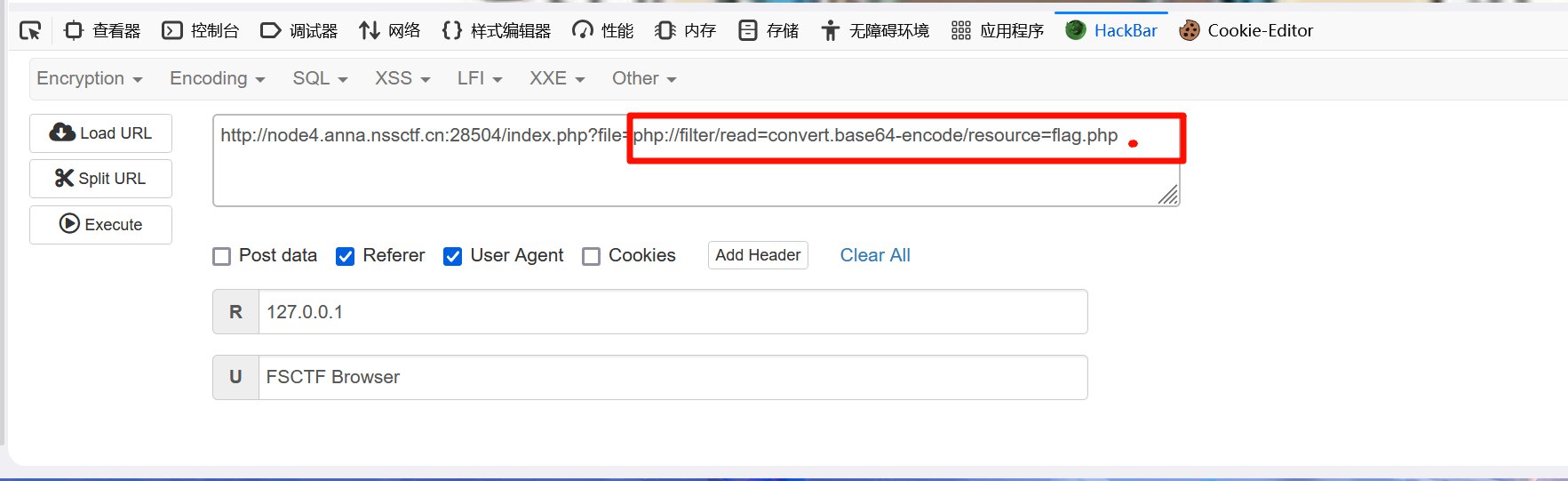

没有反应,也没有新提示。于是思考 PHP 伪协议,加入:

php://filter/read=convert.base64-encode/resource=flag.php

得到 base64 内容:

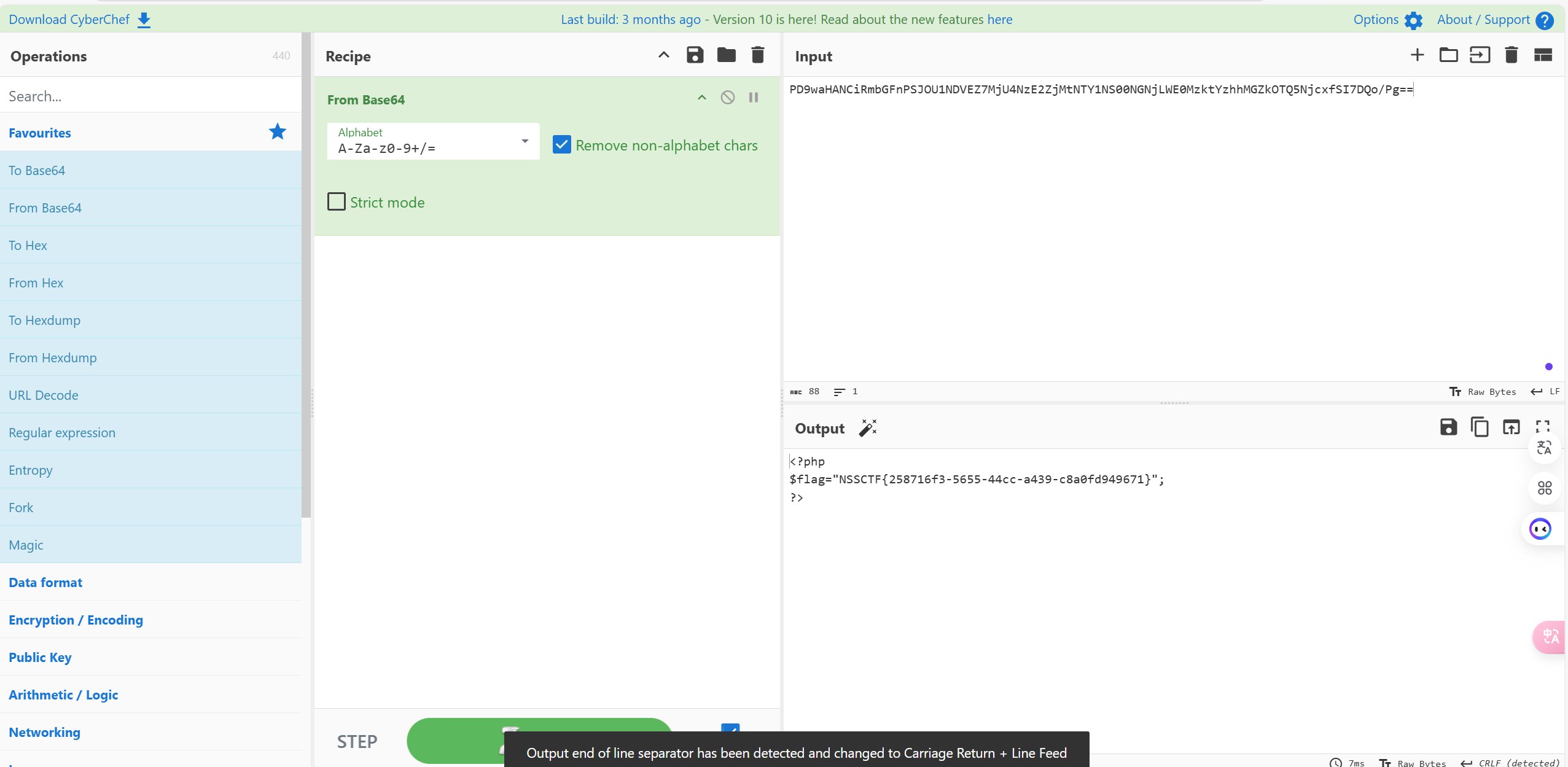

PD9waHANCiRmbGFnPSJOU1NDVEZ7MjU4NzE2ZjMtNTY1NS00NGNjLWE0MzktYzhhMGZkOTQ5NjcxfSI7DQo/Pg==解码即可:

NSSCTF{258716f3-5655-44cc-a439-c8a0fd949671}

分享

如果这篇文章对你有帮助,欢迎分享给更多人!

Web 14 [FSCTF 2023]巴巴托斯!

https://npiter.de/posts/web-14-fsctf-2023巴巴托斯/ 部分信息可能已经过时

相关文章 智能推荐